Revolucione seu dia com tecnologia e hacks

Eleve sua vida cotidiana com soluções tecnológicas inovadoras e lifehacks práticos. Descubra conselhos de especialistas sobre as mais recentes ferramentas e estratégias para aumentar a produtividade, simplificar tarefas e melhorar seu estilo de vida em geral. Fique à frente da curva e faça a tecnologia trabalhar para você.

Precisa baixar ou visualizar uma única história rápida? Use o insta story para inserir o link ou nome de usuário e obter acesso instantâneo ao conteúdo efêmero. O serviço oferece reprodução em HD, opção de download automático e não exibe marcas d’água, garantindo que você possa arquivar aquele momento especial em segundos.

Publicações recentes

-

Startups desenvolvem apps para monitoramento de energia em residências

No mundo contemporâneo, a eficiência energética se tornou uma prioridade tanto para os consumidores quanto para as empresas. Com o aumento dos custos de energia e a crescente conscientização sobre a sustentabilidade, as startups desenvolvem apps para monitoramento de energia em residências como uma solução inovadora. Este artigo explora como essas tecnologias estão moldando o…

-

Samsung revela SSD externo com resfriamento ativo integrado

A Samsung sempre foi uma referência em tecnologia de armazenamento, e o seu mais recente lançamento, o SSD externo com resfriamento ativo integrado, não é exceção. Este dispositivo foi projetado para atender às crescentes demandas de usuários que necessitam de alta performance sem comprometer a eficiência térmica.

-

Murcia impulsa parque tecnológico dedicado a la agricultura digital

En un mundo en constante evolución, la agricultura digital se ha convertido en un pilar fundamental para garantizar la sostenibilidad y la eficiencia en la producción de alimentos. La región de Murcia, conocida por su rica tradición agrícola, se encuentra a la vanguardia de esta transformación, impulsando la creación de un parque tecnológico dedicado a…

-

HP lança notebooks corporativos com biometria facial avançada

A HP, uma das líderes globais em tecnologia, sempre esteve na vanguarda da inovação. Em um mundo onde a segurança digital se torna cada vez mais essencial, a empresa anunciou o lançamento de sua nova linha de notebooks corporativos equipada com tecnologia de biometria facial avançada. Este artigo vai explorar as funcionalidades, benefícios e o…

-

Linux ganha distribuição otimizada para desenvolvedores de jogos indie

Nos últimos anos, o universo dos jogos independentes (indie) cresceu exponencialmente, com desenvolvedores de todo o mundo criando experiências únicas e inovadoras. A plataforma Linux, tradicionalmente vista como uma escolha secundária entre os gamers, está rapidamente se tornando um destino viável para esses criadores. Recentemente, uma nova distribuição Linux otimizada especificamente para desenvolvedores de jogos…

-

Le Migliori App per Organizzare Note e Documenti: Guida Completa 2024

Nell’era digitale odierna, la gestione efficace di note e documenti rappresenta una sfida cruciale per professionisti, studenti e chiunque desideri mantenere ordine nella propria vita digitale. Le app per organizzare note e documenti sono diventate strumenti indispensabili per aumentare la produttività e ridurre lo stress legato alla disorganizzazione.

-

Windows ganha painel de controle renovado após mais de uma década

Após mais de uma década de espera, a Microsoft finalmente lançou uma atualização significativa para o painel de controle do Windows. Este recurso, que tem sido uma constante na experiência do usuário desde os primeiros dias do sistema operacional, agora recebe um visual renovado e funcionalidades que prometem facilitar ainda mais o gerenciamento das configurações…

-

Agência Europeia anuncia rede de satélites para segurança cibernética global

A Agência Europeia para a Segurança Cibernética (ENISA) anunciou uma nova e ambiciosa iniciativa que promete transformar a segurança digital em todo o mundo: a criação de uma rede de satélites dedicada à segurança cibernética global. Este projeto visa enfrentar os desafios crescentes que a cibersegurança enfrenta em um mundo cada vez mais conectado. Neste…

-

Coreia do Sul testa transmissão holográfica ao vivo via 6G

A Coreia do Sul, conhecida por sua inovação tecnológica e infraestrutura avançada, está mais uma vez na vanguarda das comunicações com testes de transmissão holográfica ao vivo via 6G. Este novo desenvolvimento promete revolucionar a forma como interagimos com a tecnologia, trazendo experiências imersivas que antes eram consideradas ficção científica.

-

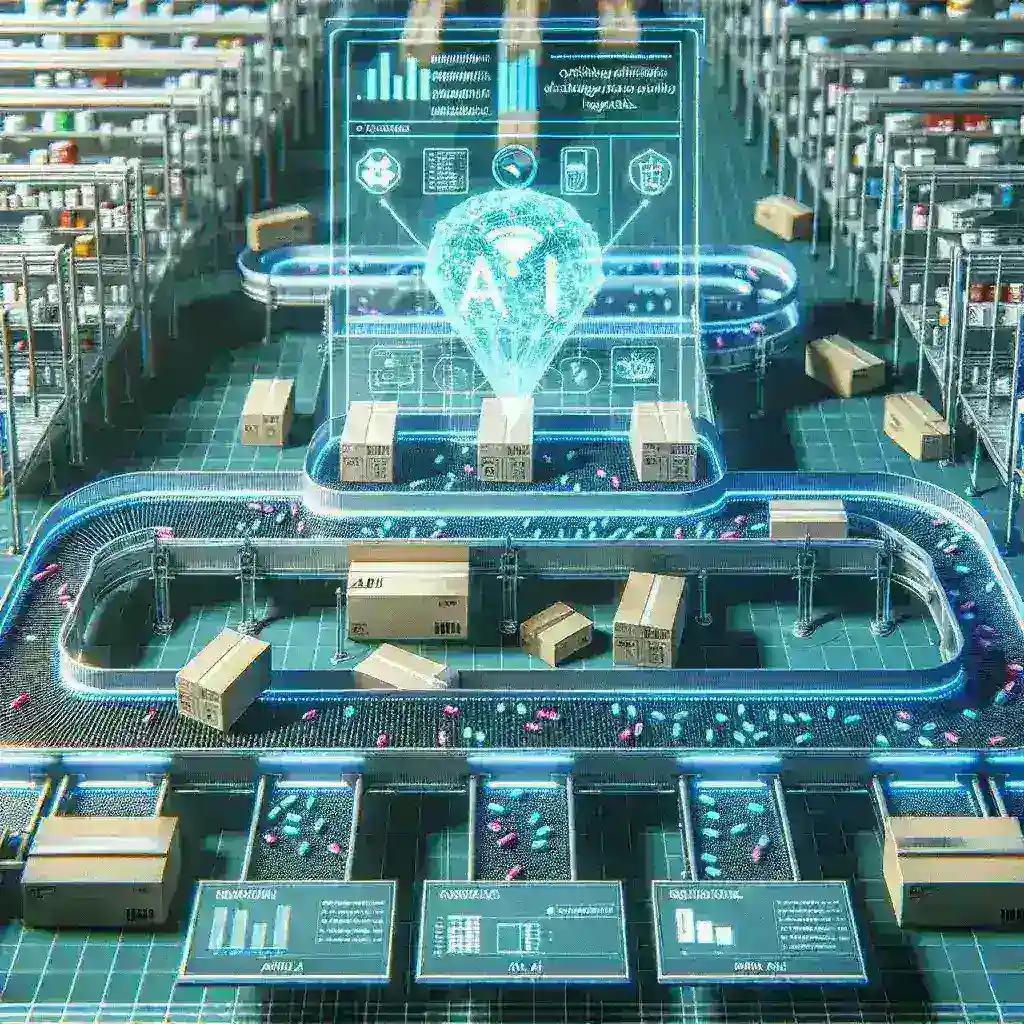

Sistema de IA otimiza distribuição de medicamentos em hospitais públicos

No cenário atual da saúde pública, a otimização da distribuição de medicamentos é uma questão crucial. Em muitos hospitais públicos, os processos tradicionais enfrentam desafios significativos, como a escassez de recursos, erros de medicação e atrasos no atendimento. A introdução de sistemas de inteligência artificial (IA) está mudando este panorama, proporcionando soluções inovadoras que prometem…